การสื่อสารระหว่างเครื่องจักรกับเครื่องจักร (Machine to Machine: M2M) คือ รูปแบบหนึ่งของการสื่อสารข้อมูลที่เกี่ยวข้องกับเอนทิตีหนึ่งหรือหลายอย่าง ที่ไม่จำเป็นต้องมีปฏิสัมพันธ์หรือการแทรกแซงของมนุษย์ในกระบวนการใดๆ ในภาคส่วนอุตสาหกรรม โดยการสื่อสาร M2M มีชื่อเรียกอย่างเป็นทางการว่า ‘Machine Type Communication’ (MTC) ซึ่งมีความแตกต่างไปจากรูปแบบการสื่อสารในยุคปัจจุบันที่มีส่วนเกี่ยวข้องกัน อาทิเช่น สถานการณ์ตลาดอุตสาหกรรมยุคใหม่หรืออุตสาหกรรมที่มีความแตกต่างกันกับความพยายามที่จะลดค่าใช้จ่ายลงในอุตสาหกรรม

การสื่อสารจำนวนมากในอุตสาหกรรมผ่านระบบเทอร์มินัลเดียวกันทั้งหมด โดยการสื่อสาร M2M สามารถทำได้ผ่านเครือข่ายมือถือ เช่น GSM-GPRS, CDMA / EVDO เป็นต้น ในการสื่อสารแบบ M2M มีบทบาทอย่างยิ่งในเครือข่ายโทรศัพท์คลื่อนที่เพื่อใช้เครือข่ายเป็นช่องทางการขนส่งข้อมูลระหว่างอุปกรณ์หนึ่งไปยังอีกอุปกรณ์หนึ่งหรือหลายๆ อุปกรณ์ในภาคส่วนอุตสาหกรรมที่อาจเกิดขึ้นได้จริง ถึงจำนวนชิ้นส่วนอุปกรณ์เล็กทรอนิกส์ที่ชาญฉลาดหรืออัจฉริยะมากกว่า 50 กว่าล้านอุปกรณ์สามารถเชื่อมต่อกันในระบบ M2M และอุปกรณ์เหล่านี้แตกต่างอุปกรณ์เคลื่อนที่ที่มีการติดต่อสื่อสารแบบเรียลไทม์กับเครื่องอ่านข้อมูล (Reader Device) ที่ติดตั้งอยู่กับที่ ซึ่งส่งปริมาณข้อมูลต่ำๆ ได้เท่านั้น

การประยุกต์ใช้งาน M2M ครอบคลุมหลายภาคส่วนของอุตสาหกรรม

ในแต่ละพื้นที่อุตสาหกรรมที่ใช้ระบบ M2M อยู่ในปัจจุบัน ได้แก่

a. Security: ระบบเตือนภัย การควบคุมการเข้าถึงความปลอดภัย ของรถยนต์/ไดรเวอร์

b. Tracking & Tracing: การจัดการยานพาหนะ การจัดการ ใบสั่งซื้อ/การชำระเงิน เมื่อคุณขับรถยนต์การนำทางข้อมูลการจราจรบนท้องถนน การเพิ่มประสิทธิภาพการจราจร/พวงมาลัย

c. Health: การตรวจสอบสัญญาณชีพจร การสนับสนุนผู้สูงอายุหรือผู้พิการที่เข้าจดรับบริการการรักษาแบบทางไกลผ่านระบบแบบออนไลน์ จากการวินิจฉัยจากระยะไกลของผู้ดูแล

d. Remote Maintenance/Control: การควบคุมระยะไกล: เซ็นเซอร์ แสง ปั๊ม วาล์ว การควบคุมลิฟต์ การวัดพลังงาน แสง แก๊ส น้ำ เครื่องทำความร้อน การควบคุมด้วยกริดในภาคอุตสาหกรรม การควบคุมเครื่องจำหน่าย การวินิจฉัยยานพาหนะ

e. Manufacturing: การตรวจสอบห่วงโซ่ของกระบวนการผลิตและระบบอัตโนมัติภายในอุตสาหกรรม

f. Facility Management: ระบบอัตโนมัติภายในอาคารหรือ สำนักงานของส่วนภาคอุตสาหกรรม

โดยคุณลักษณะสำคัญของระบบกำรสื่อสำร M2M มีดังต่อไปนี้:

a. Low Mobility: อุปกรณ์ M2M ไม่นิยมใช้งานแบบเคลื่อนที่หรือเคลื่อนย้ายภายในพื้นที่เฉพาะ

b. Time Controlled: ส่งหรือรับข้อมูลเฉพาะช่วงเวลาที่กำหนดไว้ล่วงหน้า

c. Time Tolerant: อาจมีการล่าช้าในการถ่ายโอนข้อมูล

d. Packet Switched: ผู้ให้บริการเครือข่ายได้จัดเตรียมการให้บริการแบบ ‘Packet Switched’ โดยมีหรือไม่มี Mobile Subscriber ISDN Number: SISDN ก็ได้ หมายถึง ระบบอาจกำหนดใช้งานเลขหมายของผู้รับสายในระบบสื่อสารในระหว่างการใช้โทรศัพท์เคลื่อนที่ระบบ GSM กับเครือข่าย PSTN ที่ต้องใช้วงจรเชื่อมต่อถึงกันระหว่างชุมสายโทรศัพท์เคลื่อนที่กับ PSTN

e. Online Small Data Transmissions: อุปกรณ์ MTC มักส่งหรือรับข้อมูลจำนวนน้อย

f. Monitoring: ไม่ได้กำหนดจุดมุ่งหมายที่จะป้องกันการโจรกรรม แต่ใช้ตรวจสอบการทำงานในส่วนอุตสาหกรรม เพื่อตรวจจับเหตุการณ์ที่เกิดขึ้นในสถานประกอบการอุตสาหกรรม

g. Low Power Consumption: เพื่อปรับปรุงความสามารถของระบบในการให้บริการโปรแกรม M2M ได้อย่างมีประสิทธิภาพ

h. Location Specific Trigger: จุดมุ่งหมายที่จะเรียกใช้อุปกรณ์ M2M ในพื้นที่ใดพื้นที่หนึ่ง เพื่อกระตุ้นการทำงานของอุปกรณ์ที่ใช้งานร่วมกัน

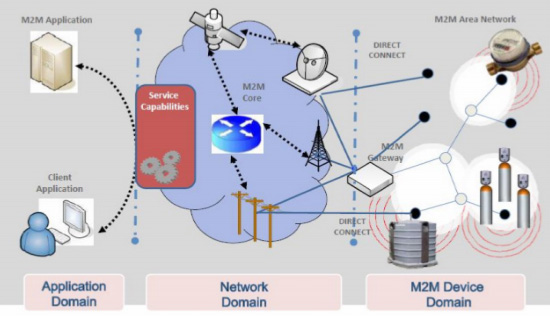

สถาปัตยกรรมและองค์ประกอบส่วนย่อยของระบบ M2M

รูปที่ 1 แสดงสถาปัตยกรรมแบบเรียบง่ายของระบบ M2M ที่มีส่วนประกอบต่างๆ ของระบบ M2M จะอธิบายไว้ด้านล่างโดยย่อ:

a. อุปกรณ์ M2M: อุปกรณ์ที่สามารถตอบกลับคำขอของข้อมูลที่ต้องการภายในอุปกรณ์เหล่านั้นหรือสามารถส่งข้อมูลได้อย่างอิสระ คือ เซ็นเซอร์และอุปกรณ์สื่อสารเป็นจุดสุดท้ายของผลลัพธ์แอปพลิเคชัน ระบบ M2M หมายถึง โดยทั่วไปอุปกรณ์สามารถเชื่อมต่อโดยตรงกับเครือข่ายของผู้ให้บริการหรืออาจเชื่อมต่อกันโดยใช้เทคโนโลยี WPAN เช่น ZigBee หรือ Bluetooth Backhaul ไปยังเครือข่ายของผู้ให้บริการ ซึ่งกระทำได้มากกว่าหนึ่งเกตเวย์และการจัดการอุปกรณ์ทั้งหมด

ดังนั้น การระบุที่อยู่และการกำหนดเส้นทางของอุปกรณ์จะขึ้นอยู่กับเกตเวย์เป็นหลักสำคัญอย่างมาก อุปกรณ์ที่เชื่อมต่อผ่านเกตเวย์ที่อยู่นอกเหนือไปจากความรับผิดชอบของผู้ดำเนินการ แต่อยู่ในแอปพลิเคชัน M2M ที่ผู้ให้บริการหรือผู้ให้บริการแอปพลิเคชันนั้น เซ็นเซอร์และอุปกรณ์ที่เชื่อมต่อโดยตรงเข้ากับเครือข่ายของผู้ให้บริการ (ผ่านซิมการ์ดแบบฝังตัว TPM และเสาวิทยุหรือการเข้าถึงสายโทรศัพท์พื้นฐาน) คือ จุดสิ้นสุดของเครือข่าย ดังนั้น ความรับผิดชอบจะอยู่ในเครือข่ายของผู้ประกอบการ (หรือผู้ประกอบการเครือข่ายเสมือน) เพื่อให้แน่ใจว่าโมดูลที่ใช้งานมีความน่าเชื่อถือและได้รับการปกป้องเป็นอย่างด

b. M2M Area Network (Device Domain): เชื่อมต่อระหว่างอุปกรณ์ M2M และ M2M Gateway เช่น เครือข่ายพื้นที่ส่วนบุคคล

c. M2M Gateway: อุปกรณ์ที่ใช้ประสิทธิภาพของระบบ M2M เพื่อให้ M2M Devices ทำงานร่วมกันและเชื่อมต่อกับเครือข่ายการสื่อสาร หมายถึง เกตเวย์และเราเตอร์เป็นจุดสิ้นสุดของเครือข่ายของผู้ให้บริการในสถานการณ์ที่เซ็นเซอร์และอุปกรณ์ M2M ไม่สามารถเชื่อมต่อโดยตรงกับเครือข่ายได้ ดังนั้น การทำงานของเกตเวย์และเราเตอร์จะมีภาระที่ต้องกระทำแบ่งออกเป็น 2 ประการ คือ

ประการแรก ผู้รับผิดชอบต้องแน่ใจว่าอุปกรณ์ของเครือข่ายย่อยๆ สามารถเข้าถึงได้จากภายนอก และในทางกลับกันฟังก์ชั่นเหล่านี้จะได้รับการจัดการโดยผู้ให้บริการด้านการเข้าถึงระบบส่วนนี้ได้ เช่น การระบุตัวตน การกำหนดที่เป็นต้น จากแพลตฟอร์มของผู้ให้บริการและต้องได้รับการสนับสนุนที่ด้านเกตเวย์เช่นกัน

แพลตฟอร์มและเกตเวย์จึงเป็นระบบแบบกระจาย (Distributed System) ซึ่งจะมีการนำความสามารถทั่วไปและนามธรรมมาใช้กับด้านเกตเวย์ ดังนั้น จะมีการควบคุมการไหลระหว่างเกตเวย์และแพลตฟอร์มของผู้ประกอบการที่จะต้องแยกแยะออกจากช่องข้อมูลที่จะถ่ายโอนข้อมูลแอปพลิเคชัน M2M

ประการที่สอง คือ อาจมีความจำเป็นที่จะต้องทำแผนที่โปรโตคอลอินเทอร์เน็ตขนาดใหญ่ให้กับคู่สายที่มีน้ำหนักเบาในเครือข่ายเซ็นเซอร์กำลังต่ำ อย่างไรก็ตาม แอปพลิเคชันหลังอาจสูญเสียความเกี่ยวข้องเนื่องจากมีการใช้งาน IPv6 สำหรับเครือข่ายเซ็นเซอร์ที่พร้อมใช้งานซึ่งจะช่วยให้สามารถใช้วิธีการ IP ทั้งหมดได้

d. M2M Communication Networks (Network Domain): ครอบคลุมการสื่อสารระหว่าง M2M Gateway และโปรแกรม M2M เช่น xDSL, LTE, WiMAX และ WLAN

e. M2M Applications: มีชั้นมิดเดิลแวร์ (Middleware Layer) คือ ผู้ให้บริการจะใช้ซอฟต์แวร์ที่ใช้ในการจัดการและสนับสนุนองค์ประกอบของระบบ M2M ในแบบกระจาย เช่น การแสดงผลการประมวลผลข้อมูล การแปลงข้อมูล (Data Converters) หรือ การควบคุมการสื่อสารของอุปกรณ์ในระบบ เป็นต้น

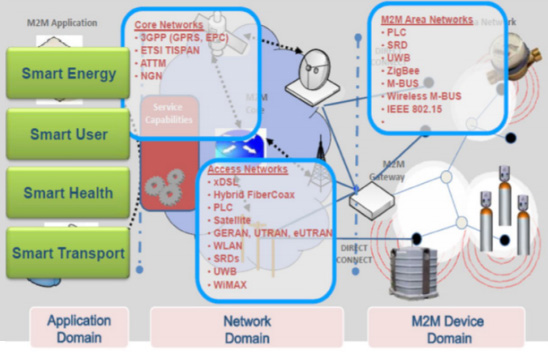

การประยุกต์ใช้งานระบบ M2M จะขึ้นอยู่กับเนื้อหาโครงสร้างพื้นฐาน เช่น การเข้าถึงของผู้ใช้งาน (Access Enablers) ได้อย่างมีประสิทธิภาพภายใต้ที่ผู้ให้บริการจัดทำขึ้น ซึ่งการประยุกต์ใช้สามารถกำหนดเป้าหมายไปที่ผู้ใช้ปลายทาง เช่น ผู้ใช้โซลูชั่น M2M เฉพาะหรือผู้ให้บริการแอปพลิเคชันรายอื่นๆ เพื่อเสนอโครงสร้างการทำงานที่กลั่นกรองโดยที่ผู้รับผิดชอบสามารถสร้างโซลูชั่น และการบริการของระบบ M2M ที่มีความซับซ้อนมากยิ่งขึ้นได้ เช่น ฟังก์ชั่นการดูแลลูกค้า ฟังก์ชั่นการเรียกเก็บเงินที่ซับซ้อน เป็นต้น การบริการเหล่านี้หรือการยอมรับการบริการ อาจได้รับการออกแบบและนำเสนอโดยผู้ให้บริการผ่านโปรแกรมประยุกต์ แต่ผู้รับผิดชอบอาจจะมีข้อเสนอ โดยผู้ประกอบการผ่านทางแพลตฟอร์มผู้ประกอบการเอง โดยรูปที่ 2. แสดงระบบ M2M ของส่วนประกอบต่างๆ และแอปพลิเคชัน

ข้อกำหนดทั่วไปสำหรับระบบ M2M ตามที่ ETSI ระบุไว้ด้านล่าง

a. M2M Application Communication Principles: ระบบ M2M จะต้องสามารถสื่อสารระหว่างแอปพลิเคชัน M2M ในเครือข่ายและแอปพลิเคชันโดเมนและอุปกรณ์ M2M หรือ M2M Gateway โดยใช้วิธีการสื่อสารแบบต่างๆ เช่น SMS GPRS และ IP Access นอกจากนี้ คอนเทนต์ที่เชื่อมต่ออาจสามารถติดต่อสื่อสารแบบ Peer-to-Peer กับ Connected Object อื่นๆ ผ่านระบบ M2M ควรเป็นนามธรรมภายใต้โครงสร้างของเครือข่ายพื้นฐาน รวมถึงกลไกการระบุตัวตนที่อยู่ของเครือข่ายใดๆ ที่ใช้งาน เช่น ในกรณีของ IP Based Network การตั้งเซสชันจะต้องเป็นไปได้ เมื่อใช้ ‘IP Static’ หรือ ‘Dynamic Addressing’

b. Message Delivery for Sleeping Devices: ระบบ M2M จะสามารถจัดการการสื่อสารกับอุปกรณ์ในโหมดสลีฟได้ (Sleeping Device Mode)

c. Delivery Modes: ระบบ M2M จะสนับสนุนโหมดการสื่อสารแบบ Anycast, Unicast, Multicast และ Broadcast เมื่อใดก็ตามที่เป็นไปได้การออกอากาศทั่วโลกควรถูกแทนที่ด้วย Multicast หรือ Anycast เพื่อลดภาระในเครือข่ายการสื่อสาร

d. Message Transmission Scheduling: ระบบ M2M จะสามารถจัดการการตั้งเวลา สำหรับการเข้าถึงเครือข่ายและการรับส่งข้อความ นอกจากนี้ ระบบยังต้องตระหนักถึงเครือข่ายที่มีความคงทนต่อความหน่วง (Delay Tolerant Networks: DTNs) ที่เป็นคุณลักษณะของเครือข่ายที่มีการแยกตัวของเครือข่าย (Network Partition) ที่เกิดขึ้นอยู่บ่อยครั้งในการใช้งานจริง จึงทำให้ไม่สามารถหาเส้นทางการเชื่อมต่อจากโหนดต้นทางไปยังโหนดปลายทางได้

e. Message Communication Path Selection: ระบบ M2M จะสามารถเพิ่มประสิทธิภาพเส้นทางการสื่อสารโดยใช้นโยบายที่กำหนดขึ้นสำหรับการจัดการการสื่อสารในระบบ M2M เช่น การกำหนดค่าใช้จ่ายของเครือข่ายที่ใช้งาน ความล่าช้าหรือความล้มเหลวในการส่งข้อมูล เมื่อมีเส้นทางการสื่อสารอื่นๆ

f. Communication with Devices Behind a M2M Gateway: ระบบ M2M ควรสามารถสื่อสารกับอุปกรณ์ต่างๆ ที่อยู่เบื้องหลังเกตเวย์ M2M

g. Communication Failure Notification: การแจ้งเตือนความล้มเหลวในการสื่อสาร: แอปพลิเคชัน M2M สามารถส่งข้อความที่มีความน่าเชื่อถือได้ รวมถึงการแจ้งเตือนถึงความล้มเหลวในการส่งข้อความ

h. Scalability: ระบบ M2M จะสามารถปรับขนาดได้ในแง่ของจำนวนของวัตถุที่เชื่อมต่อ

i. Abstraction of Technologies Heterogeneity: M2M Gateway อาจมีความสามารถในการเชื่อมต่อกับเทคโนโลยีเครือข่าย M2M Area ต่างๆ

j. M2M Service Capabilities Discovery and Registration: ระบบ M2M จะสนับสนุนกลไกเพื่อให้ M2M Applications สามารถค้นพบความสามารถในการให้บริการ M2M ที่เสนอให้แก่ผู้รับบริการ นอกจากนี้ อุปกรณ์ M2M และ M2M Gateway จะสนับสนุนกลไก เพื่อให้สามารถลงทะเบียนในการให้บริการของระบบ M2M ไปยังระบบ M2M อีกระบบได้

k. M2M Trusted Application: M2M Core อาจจัดการกับการตอบสนอง คำขอบริการสำหรับแอปพลิเคชัน M2M ที่เชื่อถือได้โดยการอนุญาตให้ใช้ขั้นตอนการตรวจสอบความถูกต้องสำหรับแอปพลิเคชันเหล่านี้ ระบบ M2M อาจสนับสนุนแอปพลิเคชันที่เชื่อถือได้ ซึ่งแอปพลิเคชันได้รับการตรวจสอบโดย M2M Core แล้ว

l. Mobility: เครือข่ายพื้นฐานรองรับการเคลื่อนย้ายและเส้นทางเดินของข้อมูลในระบบได้อย่างคล่องตัวผ่านระบบ M2M System ดังกล่าวได้

m. Communications Integrity: ระบบ M2M จะสามารถสนับสนุนกลไกเพื่อรับประกันความสมบูรณ์ของการสื่อสารสำหรับบริการ M2M

n. Device/Gateway Integrity Check: ระบบ M2M จะสนับสนุนการตรวจสอบความสมบูรณ์ของอุปกรณ์ M2M และ M2M Gateway

o. Continuous Connectivity: ระบบ M2M จะสนับสนุนการเชื่อมต่ออย่างต่อเนื่องสำหรับแอปพลิเคชัน M2M ที่ร้องขอบริการ M2M เดียวกันอย่างสม่ำเสมอและต่อเนื่อง การเชื่อมต่ออย่างต่อเนื่องนี้ อาจถูกยกเลิกการใช้งานตาม

คำขอของแอปพลิเคชันหรือโดยกลไกภายในของ M2M Core

p. Confirm: ระบบ M2M จะสนับสนุนกลไกเพื่อยืนยันข้อความ ข้อความอาจไม่ได้รับการยืนยันยืนยันหรือควบคุมธุรกรรม

q. Priority: ระบบ M2M จะสนับสนุนการจัดการระดับความสำคัญของบริการและบริการด้านการสื่อสาร การสื่อสารที่กำลังดำเนินอยู่อาจถูกขัดจังหวะ เพื่อให้บริการกระแสที่มีลำดับความสำคัญสูงกว่า (เช่นการจองล่วงหน้า)

r. Logging: การรับส่งข้อความและการทำธุรกรรมที่ไม่ถูกปฏิเสธการกระทำใดๆ บนระบบนี้ จะสามารถบันทึกเหตุการณ์ที่สำคัญต่างๆ เช่น การได้รับข้อมูลจากอุปกรณ์ M2M หรือ M2M Gateway ที่เกิดข้อผิดพลาด การติดตั้งใช้งานที่ไม่ประสบความสำเร็จจาก M2M Device หรือ M2M Gateway การบริการที่ไม่ได้ใช้งาน เป็นต้น ซึ่งอาจถูกบันทึกไว้พร้อมกับข้อมูลการวินิจฉัย และจะถูกเรียกคืนตามคำขออีกครั้ง เพื่อการกำหนดการช้งานในครั้งต่อไป

s. Anonymity: ระบบ M2M จะสามารถสนับสนุนการเปิดเผยข้อมูลแบบไม่เปิดเผยตัวก็ได้ หากแอปพลิเคชัน M2M ร้องขอโดยไม่ระบุชื่อจากด้านอุปกรณ์ M2M และคำขอจะได้รับการยอมรับจากเครือข่ายโครงสร้างพื้นฐานที่ซ่อนข้อมูลประจำตัวและตำแหน่งของผู้ร้องขอ โดยขึ้นอยู่กับข้อกำหนดต่างๆ

t. Time Stamp: ระบบ M2M จะสามารถรองรับการประทับเวลาได้อย่างแม่นยำและความน่าเชื่อถือได้ของอุปกรณ์ M2M และ M2M Gateways

u. Device/Gateway Failure Robustness: หลังจากความล้มเหลว แบบไม่ทำลาย เช่น หลังจากเกิดไฟขัดข้องอุปกรณ์ M2M หรือเกตเวย์ควรจะกลับสู่สถานะการทำงานเต็มรูปแบบโดยอัตโนมัติหลังจากดำเนินการเริ่มต้นที่เหมาะสม เช่น ตรวจสอบความสมบูรณ์หากได้รับการสนับสนุน

v. Radio Transmission Activity Indication and Control: การส่งผ่านคลื่นวิทยุ เช่น GSM/ GPRS ของอุปกรณ์/เกตเวย์ M2M ควรสามารถบ่งบอกถึงกิจกรรมการส่งผ่านคลื่นวิทยุได้ในแบบเรียลไทม์ไปยังอุปกรณ์บน M2M Device/Gateway และอาจได้รับคำแนะนำการกำหนดเงื่อนไขต่างๆ ในแบบเรียลไทม์ เช่นกัน โดยแอปพลิเคชันบน M2M Device/Gateway เพื่อระงับ/เปิดใช้งานกิจกรรมการรับ/ส่ง ผ่านสัญญาณวิทยุ

ข้อกังวลใจหลักๆ ในการใช้ระบบ M2M

ที่เกี่ยวข้องกับการรักษาความปลอดภัย

ระบบ M2M ควรมีความยืดหยุ่นในการสนับสนุนโครงร่างการตั้งชื่อมากกว่าหนึ่งแบบ นอกจากนี้ ควรสนับสนุนการระบุถึงอ็อบเจกต์ที่เชื่อมต่อหรือกลุ่มของอ็อบเจกต์ที่เชื่อมต่อโดยใช้ชื่อรหัสประจำตัวแบบชั่วคราวหรือชื่อแฝง เช่น ชื่ออื่นสำหรับเอนทิตีเดียวกัน เป็นต้น โดยที่ URIs หรือ IMSI สามารถนำชื่อซ้ำๆ สำหรับอุปกรณ์บางประเภทหรืออุปกรณ์ที่ใช้งานได้ในสภาพแวดล้อมบางอย่าง เช่น ทรัพยากรที่จำกัด เป็นต้น ดังนั้น แผนงานหลักๆ ที่ควรคำนึงถึง ได้แก่ :

- IP address ของอ็อบเจกต์ที่เชื่อมต่อ

- IP address ของกลุ่มของอ็อบเจกต์ที่เชื่อมต่อ รวมทั้งที่อยู่ Multicast

- E.164 address ของอ็อบเจกต์ที่เชื่อมต่อ เช่น MSISDN

การคาดหมายถึงอุปกรณ์ในระบบ M2M จะทำงาน โดยปราศจากโดยมนุษย์ ดังนั้น จึงอาจมีการเพิ่มระดับของการป้องกันภัยคุกคามด้านความปลอดภัย เช่น การปลอมแปลงข้อมูลทางกายภาพ การแฮ็กข้อมูลการตรวจสอบโดยไม่ได้รับอนุญาต ฯลฯ อุปกรณ์ปลายทางอาจได้รับการกระจายตัวทางภูมิศาสตร์อยู่ตลอดเวลา

โดยอุปกรณ์ M2M ดังกล่าวนี้ ควรมีความปลอดภัยเพียงพอในการตรวจจับและต่อต้านการโจมตี ในรูปแบบต่างๆ อุปกรณ์อาจต้องสนับสนุนการจัดการระยะไกล รวมทั้งการอัปเดตเฟิร์มแวร์ เพื่อแก้ไขข้อผิดพลาดหรือการกู้คืนจากการโจมตีที่เป็นอันตราย อุปกรณ์ M2M (M2Mes) บางชนิดมักจำเป็นต้องมีขนาดเล็ก ราคาไม่แพงสามารถใช้งานได้ในช่วงเวลาที่ยาวนานและสามารถสื่อสารผ่านเครือข่ายไร้สาย (WAN) หรือ WLAN ได้ M2Mes มีการใช้งานอยู่ในฟิลด์เป็นเวลาหลายปี และหลังจากการใช้งานแล้ว มักต้องการการจัดการฟังก์ชั่นการทำงานระยะไกล การคาดการณ์ถึงแนวโน้มว่า M2Mes จะมีการใช้งานในปริมาณที่มากในอนาคต ซึ่งทำให้ผู้ประกอบการสามารถส่งบุคลากรไปจัดการหรือให้บริการได้

มาตรฐานสำหรับ M2M (Standardization Efforts for M2M)

เครือข่ายโทรคมนาคมในปัจจุบันได้รับการออกแบบมาเพื่อการสื่อสารกับมนุษย์เป็นหลัก ในปัจจุบันมนุษย์สามารถใช้เครื่องจักรและเครื่องในการสื่อสารกับเครื่องมาตรฐานได้ จำกัดเฉพาะระบบแบบสแตนด์อะโลนที่ไม่เกี่ยวกับเครือข่ายโทรศัพท์มือถือและโมเดลการขนส่งทั่วไปอื่นๆ เพื่อนำเสนอโซลูชัน M2M ที่มีประสิทธิภาพและเพื่อให้ตลาดสามารถดำเนินการได้ความพยายามในการกำหนดมาตรฐานเพื่อใช้เทคโนโลยีที่มีอยู่ถูกนำมาใช้โดย SDO ต่างๆ ยกตัวอย่าง เช่น

ETSI’s คณะกรรมการ ‘Machine-to-Machine Communications Technical Committee’ (TC M2M) ได้ถูกจัดตั้งขึ้นเพื่อพัฒนามาตรฐานที่จำเป็นเหล่านี้ TC M2M มีจุดมุ่งหมายที่จะนำมาตรฐานระดับส่วนประกอบที่ไม่ต่อเนื่องเข้าด้วยกัน

และเพื่อเติมช่องว่างมาตรฐานที่มีการพัฒนาสถาปัตยกรรมแบบ End-to-End เพื่อสนับสนุนแอปพลิเคชันประเภทเครื่องต่อเครื่อง (Multiple Machine-toMachine) ได้หลากหลายรูปแบบช่องว่างหลักที่กำลังได้รับการแก้ไข คือ การพัฒนาแพลตฟอร์มแบบแนวนอน (Horizontal Platform) แต่ด้วยฟังก์ชั่น การทำงานที่พัฒนาแล้วมีความสามารถในการรองรับบริการที่หลากหลายมากขึ้น เช่น ระบบวัดอัจฉริยะ eHealth ระบบอัตโนมัติในเมือง การใช้งานของผู้บริโภคและรถยนต์อัตโนมัติ มีการจัดทำรายงานด้านเทคนิค ETSI (TR) ซึ่งอธิบายถึง ‘กรณีการใช้งานที่อาจเกิดขึ้น’ ซึ่งจะใช้เพื่อตรวจสอบข้อกำหนดดังกล่าว

รายละเอียดของสถาปัตยกรรมการทำงานของ M2M ครอบคลุมถึงความสามารถใหม่ๆ (ความสามารถในการให้บริการ) ที่จำเป็นสำหรับการสนับสนุนบริการ M2M การระบุส่วนติดต่อใหม่และรูปแบบข้อมูลโดยรวม โดยเฉพาะอย่างยิ่ง นอกจากนี้ ยังมีโซลูชั่นรักษาความปลอดภัยที่เหมาะสมกับความต้องการของบริการ M2M ข้อกำหนดทางเทคนิคที่สองเป็นข้อกำหนดของอินเตอร์เฟสที่จำเป็นในรูปแบบคำจำกัดความที่เป็นทางการของ ‘Application Programming Interface’ (API) และพารามิเตอร์ที่จำเป็น I;,57’ความพยายามในการกำหนดมาตรฐานใน ITU ภายใต้เทคโนโลยีที่สนับนุนต่างๆ เช่น Internet of Things (IoT), ‘Machine to Machine (M2M) Communication’, การสื่อสารด้วยเครื่องจักร (MOR)’, Ubiquitous ของเครือข่ายเซ็นเซอร์ (USN) เป็นต้น

EXECUTIVE SUMMARY

M2M is an application that provided advantage for communication investor and seller. For the service department, M2M within low bandwidth that could easily overlapping on ISP network.

However, the change of business platform that relate to entrepreneur’s role in value chain must be considering carefully because M2M has its own character that might be difference from human communication service. Thus, specify standardization for M2M service or network will lead to support better communication quality.